3 enero, 2018

3 enero, 2018

11 septiembre, 2017

18 julio, 2017

30 junio, 2017

24 junio, 2017

23 junio, 2017

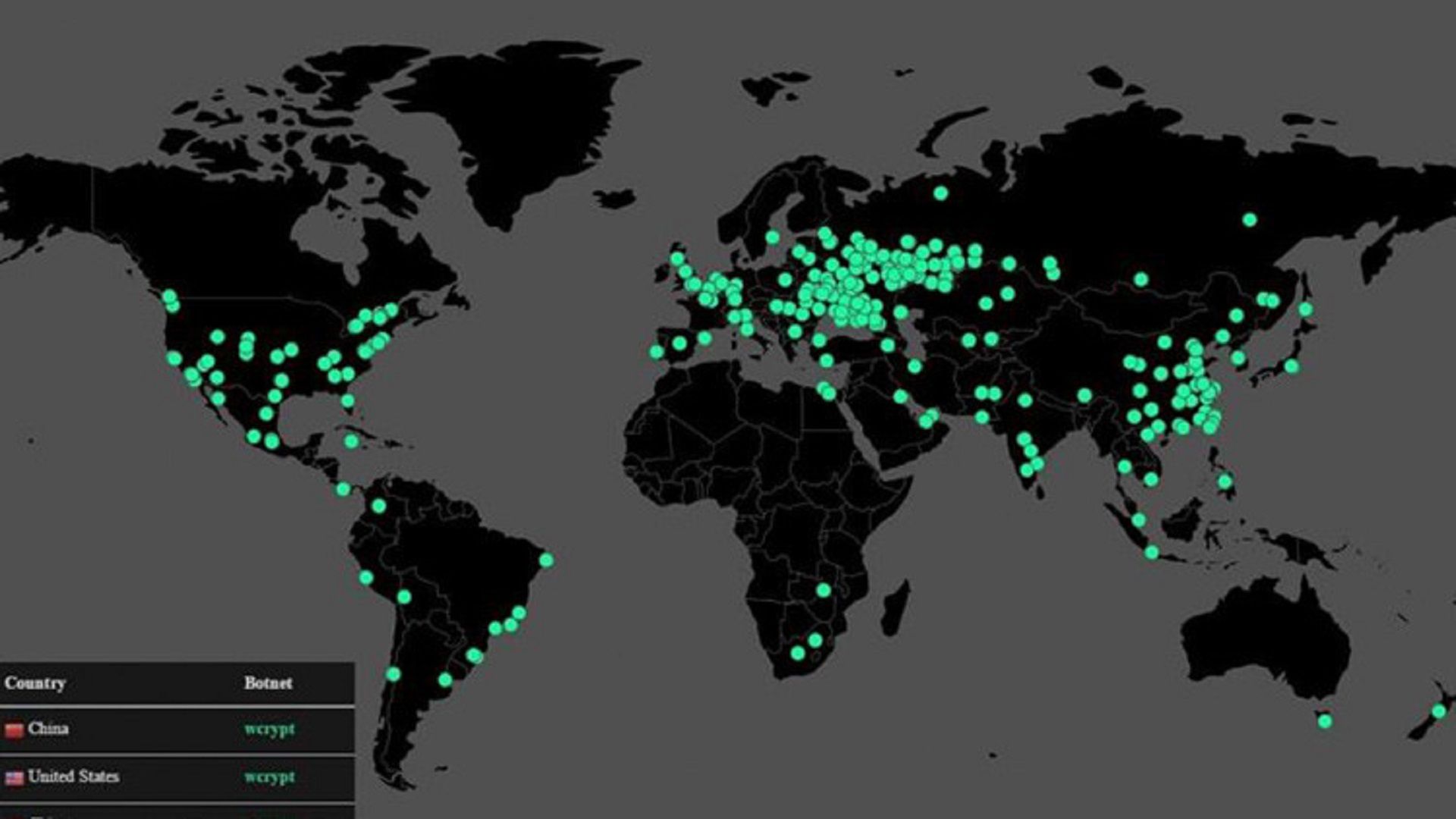

12 mayo, 2017

12 abril, 2017

10 abril, 2017

3 abril, 2017

27 marzo, 2017

24 marzo, 2017

10 marzo, 2017

24 febrero, 2017

17 febrero, 2017

10 febrero, 2017

25 enero, 2017

20 enero, 2017

13 enero, 2017

6 enero, 2017