El troyano Adwind, un malware de fama reconocida y multiplataforma, ha estado causando problemas a usuarios desde el año 2012. Adwind está dirigido a objetivos de alto valor, como los departamentos de finanzas de empresas sólidas y reconocidas. Se difunde mediante el phishing de correo electrónico, con facturas, órdenes de compra y solicitudes de cotización falsas.

Si bien Adwind nunca desapareció por completo durante los últimos años, la cantidad de ataques había disminuido. Por ello, podía llegar a pensarse que Adwind había sido por fin controlado como amenaza. Sin embargo, esto cambió en este último trimestre de 2017.

KnowBe4 es una reconocida empresa de capacitación en concientización de seguridad en línea. A principios de octubre, esta compañía fue quien notó un aumento considerable en los correos electrónicos con contenido Adwind.

«A principios de octubre, notamos un aumento en el número de correos electrónicos de phishing con contenido de archivos adjuntos”, declaró Stu Sjouwerman, CEO de KnowBe4. Tales correos fueron reportados por los clientes.JAR (Java) de la compañía, ya que Java resulta ser un sello distintivo de Adwind/AlienSpy.

Sjouwerman continúa la declaración diciendo que «los repuntes ocasionales en ciertas amenazas no son nada extraordinarios”. Esto es debido a que las pandillas de malware experimentan con nuevas campañas de phishing todo el tiempo. Al cambiar su menú habitual, comienzan a impulsar temporalmente diferentes tipos de malware.

No obstante, a mediados de octubre, se hizo evidente que esto no se trataba de un brote estándar de malware. La cada vez mayor cantidad de correos electrónicos infectados enviados por clientes alertó a KnowBe4 de la situación. Indiscutiblemente, el troyano Adwind estaba volviendo con mucha más fuerza.

Análisis a fondo de la nueva amenaza Adwind

Desde el descubrimiento del nuevo brote de Adwind, KnowBe4 se dedicó a examinarlo más de cerca. La compañía descubrió que el troyano ha experimentado un desarrollo considerable desde los últimos brotes.

Los archivos Java infectados por Adwind se han duplicado en tamaño y contienen nuevas funcionalidades. Entre ellas se incluye la detección de espacio aislado, así como detección, desactivación y eliminación de varias herramientas antivirus y de seguridad. Otras características son la eliminación de software de protección y control contra manipulación y control de TLS. También la protección contra la depuración y la ingeniería inversa se ven gravemente afectadas.

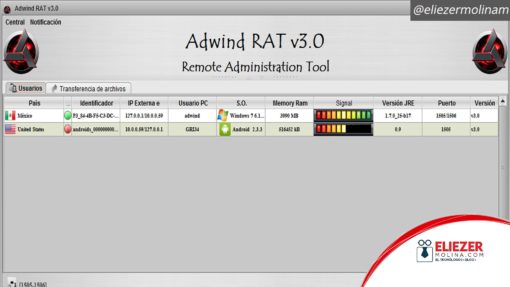

La última versión de Adwind también incluye una variedad de herramientas de recopilación de datos. Aquí va incluida la recopilación de información del sistema (IP, versión del SO, información de memoria, versión Java, nombre, etc.). También incluye la captura de tráfico de webcam y micrófono sin notificación del usuario, permitir acceso a archivos en el contexto del usuario actual, y robo de contraseñas de navegador, entre otros.

Según KnowBe4, Adwind y sus diversas variantes están diseñadas para recolectar y filtrar de forma segura datos comprometedores. Entre ellos se incluye emails, archivos, credenciales y prácticamente cualquier cosa que pueda eliminarse mediante las herramientas integradas del malware.

“Es muy probable que los ordenadores de empleados de finanzas y contabilidad contengan datos sensibles y extremadamente valiosos. Estos podrían proporcionar a los actores malintencionados acceso a cuentas delicadas dentro de una organización. Sobre todo, aquellas que controlan los recursos financieros. Y eso por no hablar de los datos de clientes y socios que podrían usarse para iniciar ataques en organizaciones aún más vulnerables» agrega Stu Sjouwerman.